Estudios revelan que la ‘Dark Web’ o la web oscura y anónima, es considerada, por usuarios de internet, como un lugar peligroso del que hay que mantenerse alejado. Aunque la dark web ha sido usada para realizar actividades criminales, también ofrece infinitas posibilidades al usuario, pues permite recibir, publicar y compartir información sin poner en riesgo la identidad de la fuente y evadiendo la ubicación del periodista en zona de peligro.

- También te puede interesar: Aprende a utilizar una VPN para proteger tu presencia online y el anonimato de tus fuentes

La idea del navegador Tor nace a mediados de la década de 1990, cuando no se habían establecido protocolos de seguridad comunes y los usuarios de internet estaban expuestos a ataques de vigilancia que podían identificarlos, ubicarlos y extraer la información que estaban manejando durante el uso de internet. Sin embargo, la creación de un navegador con estas características tendría que ser desarrollado en fases.

En 2002 se lanzó la ‘Red Tor’, una serie de nodos que intercambiaban información anónimamente. En 2004 la Electronic Frontier Foundation empezó a financiar el proyecto y en 2006 se fundó Tor Project, Inc., una fundación sin fines de lucro. En 2007 ya tenían puentes que permitían evadir los corta fuegos del gobierno.

Dos eventos demostrarían impulsar la popularidad del navegador: en 2010 el gobierno de Egipto censuró internet para evitar que sus ciudadanos se organizaran, Tor fue la herramienta que permitió a los ciudadanos enviar y recibir información durante las protestas y eventualmente derrocar al dictador. En 2013, el agente estadounidense Edward Snowden reveló como el gobierno de los Estados Unidos y por ende cualquier agente de inteligencia, podía tener acceso a información específica de sus ciudadanos, esto, en clara violación de la constitución. También en este caso, Tor demostró ser la herramienta perfecta para evitar la censura y la vigilancia.

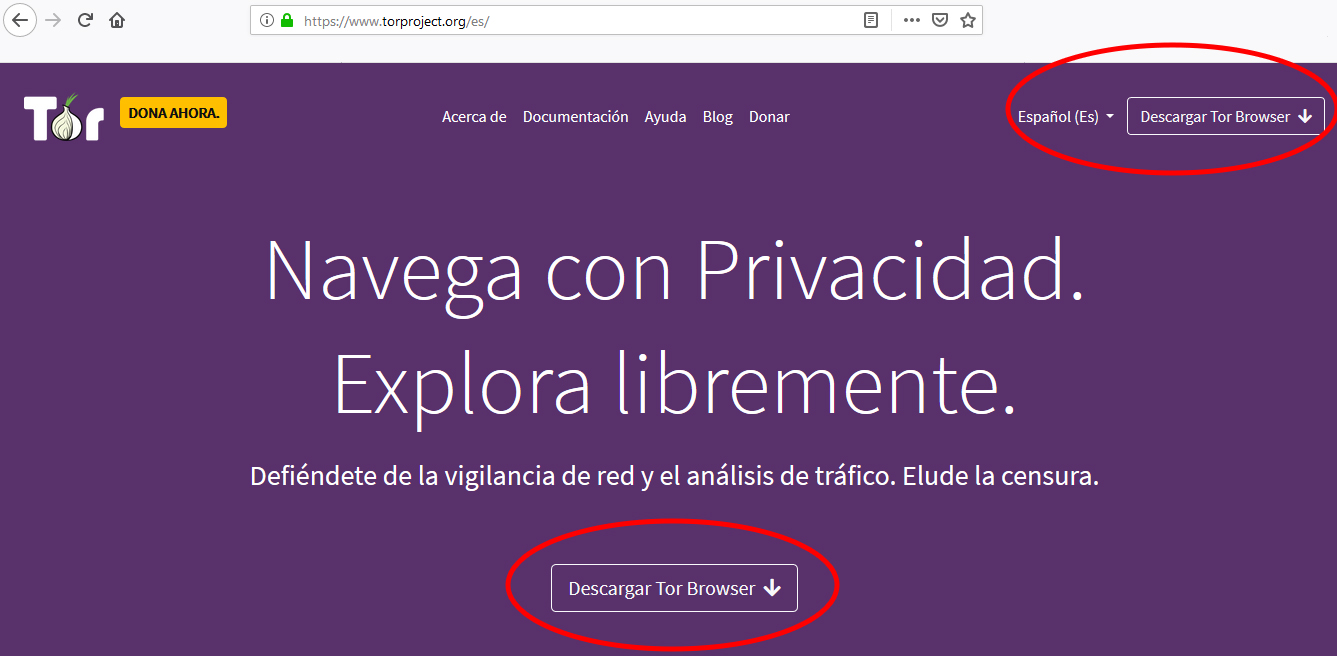

1- Para comenzar a utilizar el navegador, el usuario debe visitar: https://www.torproject.org/

2- Una vez en la página, es necesario hacer clic en ‘Descargar Tor Browser’’.

3- Una vez descargado, el usuario debe ejecutar el archivo e instalar el programa seleccionando una ubicación en el computador.

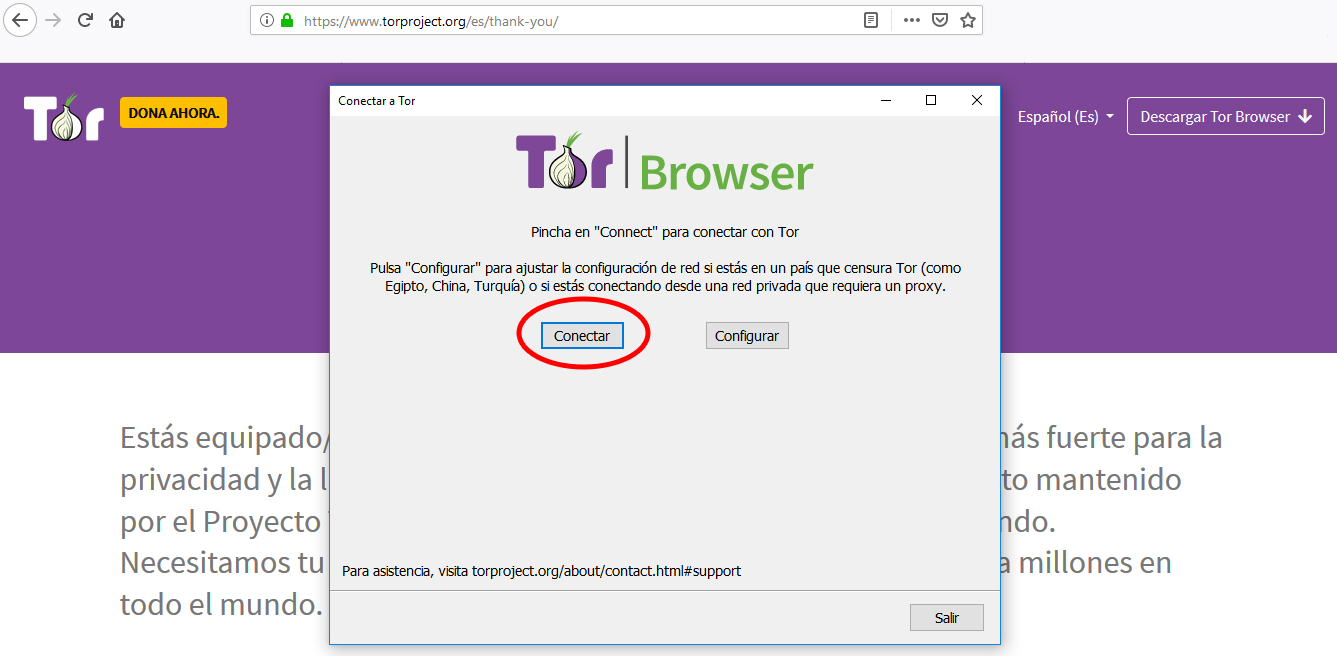

4- Al ejecutar el programa por primera vez el sistema solicitará al usuario conectarse a la red de Tor. Si no se encuentra detrás de un corta fuego o un proxy, el usuario solo debe hacer clic en conectar.

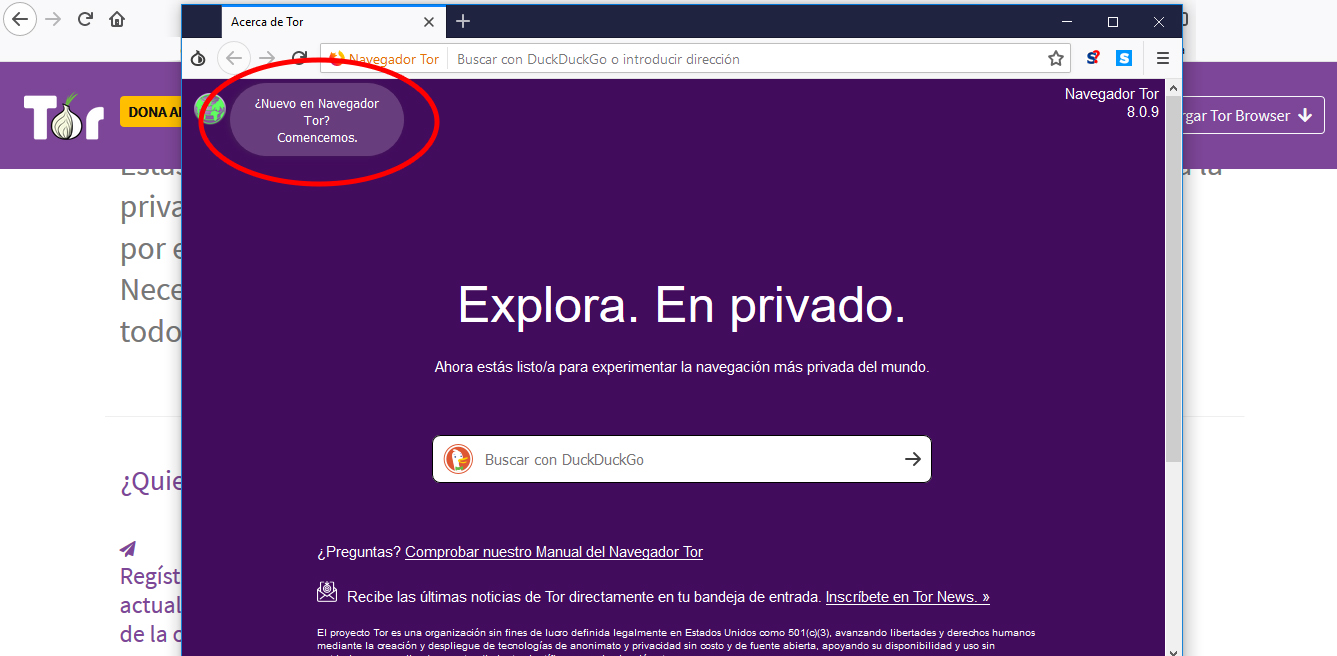

5- Luego de este paso, se abrirá una ventana del navegador. Visualmente es similar a Firefox, Chrome, o cualquier navegador estandar.

6- Son muchas las características que ofrece Tor, pero las más destacadas son:

- Encriptación compleja de datos antes de ser enviados por internet.

- Desencriptación automática de datos en el lado del cliente.

- Anonimidad total sin importar el servidor o la página web.

- Permite visitar páginas bloqueadas en nuestra región.

- Realiza tareas sin revelar la IP verdadera del usuario.

- Capaz de enviar datos desde y hasta servicios escondidos y aplicaciones detrás de cortafuegos.

- Portable, puede llevarlo preconfigurado en una memoria USB y abrirlo donde se encuentre.

- Disponible para las arquitecturas de procesador x86 y x86_64 (los más usados por dispositios actualmente).

- Creación fácil de un servidor para recibir archivos de terceros de manera segura.

- Es de código abierto, cualquier programador puede ver cómo funciona.

7- Si es la primera vez que lo usa, es recomendable hacer clic en el botón que dice ‘¿Nuevo en Tor? Comencemos.

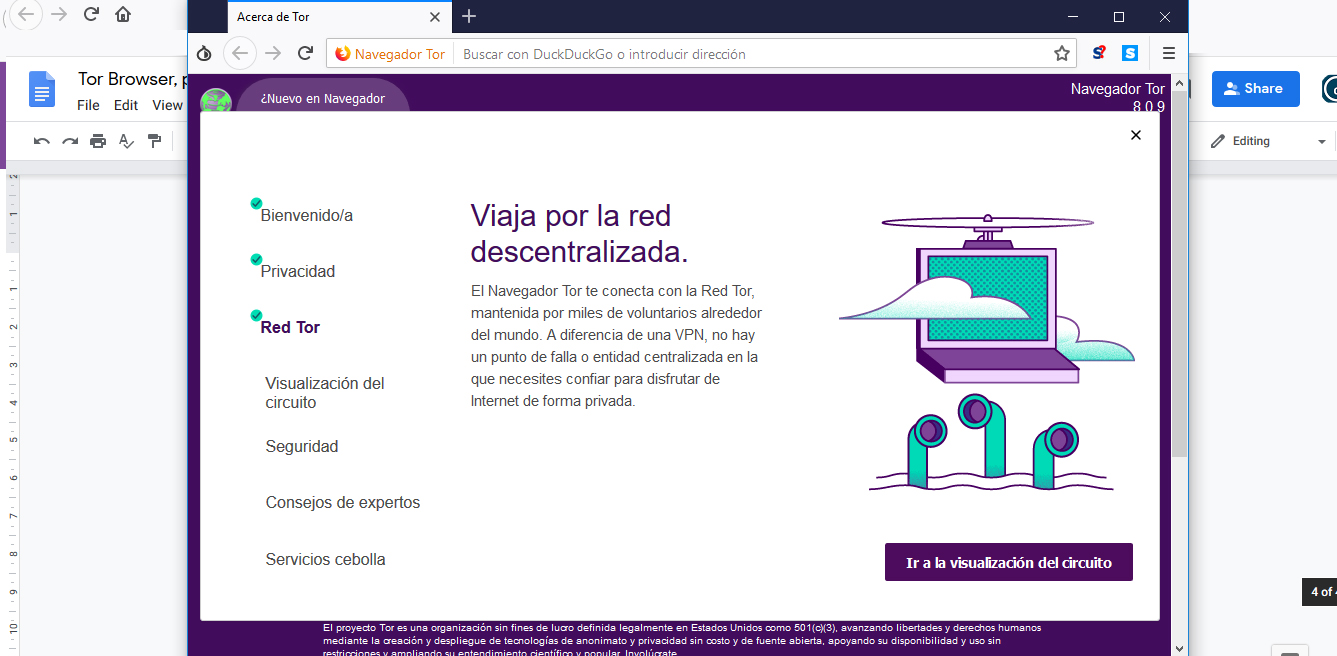

Desde esta nueva ventana el usuario puede ver todas las características del navegador y cómo sacarles el máximo provecho.

Cabe destacar que navegar privadamente requiere ciertos ‘esfuerzos’ por parte del usuario y no es la manera ideal de navegar en internet. Algunas páginas pueden detectar que el usuario está escondiendo su identidad y bloquear el acceso, solicitar completar una prueba Captcha o mostrar una página totalmente diferente.

- También te puede interesar: Conoce la guía ‘Periodismo para cambiar el chip de la guerra’

Utilizar Tor es recomendable al momento de trabajar con fuentes, archivos sensibles, o cuando se quiere navegar anónimamente sin usar un firewall o contratar los servicios de una Red Privada Virtual (VPN).

Para conocer más características y aprender en profundidad todas las posibilidades que ofrece este navegador, recomendamos ver el siguiente video:

{source}

<!– You can place html anywhere within the source tags –>

<iframe width=»800″ height=»400″ src=»https://www.youtube.com/embed/CBQNbyKVm7w» frameborder=»0″ allow=»accelerometer; autoplay; encrypted-media; gyroscope; picture-in-picture» allowfullscreen></iframe>

<script language=»javascript» type=»text/javascript»>![]() // You can place JavaScript like this

// You can place JavaScript like this![]()

</script>

<?php![]() // You can place PHP like this

// You can place PHP like this![]()

?>

{/source}